Какую информацию вы ищите на сайте?

Ответы на тесты в ТУСУР

70.02%

Примеры отчёта по практике

9.52%

Помощь с дистанционным обучением

20.46%

Проголосовало: 1271

Содержание

- Что такое информационная безопасность?

- Что такое криптография?

- Что включает в себя модель безопасности по модели CIA?

- Что такое аутентификация в информационной безопасности?

- Что такое злоумышленник в контексте информационной безопасности?

- Что такое межсетевой экран (firewall)?

- Что такое уязвимость информационной системы?

- Что такое вредоносное программное обеспечение (мальварь)?

- Что такое социальная инженерия в контексте информационной безопасности?

- Какая из следующих технологий обеспечивает аутентификацию пользователя?

- Что такое шифрование симметричным ключом?

- Что такое электронная подпись?

- Что такое аудит безопасности?

- Что такое DDoS-атака?

- Что позволяет реализовать двухфакторная аутентификация?

- Что такое политика безопасности в организации?

- Что такое обновление программного обеспечения?

- Что такое система обнаружения вторжений (IDS)?

- Что такое VPN (виртуальная частная сеть)?

- Что такое регламент безопасности?

- Что такое шифр Цезаря?

- Что такое целостность данных?

- Что такое информационная безопасность?

- Какая из ниже перечисленных технологий обеспечивает аутентификацию пользователя?

- Что такое корпоративная политика информационной безопасности?

- Какой из методов является примером криптографической защиты информации?

- Что представляет собой вредоносное программное обеспечение?

- Что такое фишинг?

- Какая из нижеперечисленных мер относится к технической защите информации?

- Что такое DoS-атака?

- Какой вид атаки предполагает использование уязвимостей программного обеспечения?

- Что такое резервное копирование данных?

- Что такое двухфакторная аутентификация?

- Какие из перечисленных методов относятся к обнаружению вторжений?

- Что такое шифрование симметричным ключом?

- Что подразумевается под понятием «уязвимость» в информационной безопасности?

- Что такое антивирусное программное обеспечение?

- Что из перечисленного является примером социаль engineering атаки?

- Что такое VPN?

- Что включает в себя управление инцидентами информационной безопасности?

- Какая из мер относится к административным средствам защиты информации?

- Что такое криптографическая хэш-функция?

- Что такое двунаправленная защита в информационной безопасности?

Что такое информационная безопасность?

- Процесс защиты информации от несанкционированного доступа, использования, раскрытия, разрушения, модификации или уничтожения.

- Процесс быстрого обмена информацией между пользователями.

- Методика обучения пользователей компьютерных систем.

- Вид программного обеспечения для работы с данными.

Что такое криптография?

- Наука о шифровании и расшифровании информации.

- Технология восстановления данных после сбоев.

- Метод анализа сетевых протоколов.

- Программное обеспечение для резервного копирования данных.

Почему вы обучаетесь дистанционно?

Удобный формат

53.07%

Я обучаюсь очно

27.93%

Я только планирую поступление

18.99%

Проголосовало: 179

Что включает в себя модель безопасности по модели CIA?

- Конфиденциальность, Целостность, Доступность.

- Контроль, Идентификация, Аутентификация.

- Криптография, Аутентификация, Контроль доступа.

- Кодирование, Анализ, Хранение.

Что такое аутентификация в информационной безопасности?

- Процесс проверки личности пользователя или системы.

- Процесс хранения данных в зашифрованном виде.

- Процесс резервного копирования данных.

- Процесс выявления уязвимостей системы.

Что такое злоумышленник в контексте информационной безопасности?

- Лицо или программа, незаконно получающие доступ к информации.

- Пользователь, желающий улучшить безопасность системы.

- Программа, предназначенная для обнаружения уязвимостей.

- Процесс защиты данных.

Что такое межсетевой экран (firewall)?

- Устройство или программное обеспечение для контроля входящего и исходящего трафика.

- Средство для быстрого обмена файлами между сетями.

- Средство для резервного копирования данных.

- Инструмент для мониторинга температуры оборудования.

Что такое уязвимость информационной системы?

- Недостаток в системе, позволяющий злоумышленнику нанести ущерб.

- Высокая степень защиты данных.

- Механизм защиты конфиденциальности.

- Надежное шифрование данных.

Что такое вредоносное программное обеспечение (мальварь)?

- Программное обеспечение, предназначенное для вредоносных целей.

- Утилита для оптимизации работы системы.

- Средство для восстановления данных.

- Программа для мониторинга трафика.

Что такое социальная инженерия в контексте информационной безопасности?

- Метод обмана пользователей с целью получения конфиденциальной информации.

- Процесс шифрования данных для защиты информации.

- Передача данных по защищенному каналу.

- Автоматический анализ безопасности системы.

Какая из следующих технологий обеспечивает аутентификацию пользователя?

- Использование пароля и уникальных данных.

- Обновление системы.

- Установка антивирусного программного обеспечения.

- Настройка резервного копирования.

Что такое шифрование симметричным ключом?

- Использование одного ключа для шифрования и расшифрования данных.

- Использование двух различных ключей.

- Метод защиты данных без использования ключей.

- Процесс автоматической генерации ключей.

Что такое электронная подпись?

- Криптографический механизм подтверждения авторства документа.

- Файловое расширение для зашифрованных документов.

- Тип электронной почты.

- Метод шифрования файла.

Что такое аудит безопасности?

- Процесс оценки текущего уровня безопасности системы.

- Процесс автоматического обновления программного обеспечения.

- Обучение пользователей по вопросам безопасности.

- Настройка оборудования для защиты сети.

Что такое DDoS-атака?

- Атака, направленная на перегрузку сервиса большим объёмом трафика.

- Атака через физическое повреждение оборудования.

- Извлечение данных с удаленного сервера.

- Обновление программного обеспечения.

Что позволяет реализовать двухфакторная аутентификация?

- Подтверждение личности пользователя двумя различными способами.

- Использование одного пароля.

- Обмен данными через защищённый канал.

- Обновление программного обеспечения.

Что такое политика безопасности в организации?

- Официальные правила и процедуры по обеспечению информационной безопасности.

- Настройка программного обеспечения.

- План внедрения новых технологий.

- Процесс установки оборудования.

Что такое обновление программного обеспечения?

- Установка новых версий с исправлениями уязвимостей.

- Удаление старых программ.

- Настройка конфигурации сети.

- Резервное копирование данных.

Что такое система обнаружения вторжений (IDS)?

- Программное средство для мониторинга и анализа подозрительной активности в сети.

- Средство резервного копирования данных.

- Программа для шифрования информации.

- Антивирусное программное обеспечение.

Что такое VPN (виртуальная частная сеть)?

- Технология создания защищенного канала для передачи данных по публичной сети.

- Система управления паролями.

- Программа для обмена файлами.

- Механизм резервного копирования.

Что такое регламент безопасности?

- Документ, определяющий правила и процедуры защиты информации.

- Процесс установки оборудования.

- Ответственность пользователей за цены.

- Обучение сотрудников.

Что такое шифр Цезаря?

- Простая замена букв в алфавите для шифрования текста.

- Механизм шифрования по ключу RSA.

- Тип криптографического протокола.

- Программа для защиты паролей.

Что такое целостность данных?

- Обеспечение отсутствия несанкционированных изменений данных.

- Обеспечение конфиденциальности данных.

- Обеспечение быстрого доступа к данным.

- Обеспечение резервного копирования.

Что такое информационная безопасность?

- Процесс защиты информации от несанкционированного доступа, использования, раскрытия, изменения или уничтожения

- Процесс увеличения объема информации в системе

- Процесс восстановления данных после сбоев

- Процесс резервного копирования данных

Какая из ниже перечисленных технологий обеспечивает аутентификацию пользователя?

- Шифрование

- Ключевая проверка

- Логин и пароль

- Фаерволл

Что такое корпоративная политика информационной безопасности?

- Документ, определяющий правила и процедуры защиты информации

- Кодекс этики для сотрудников

- Инструкция по эксплуатации оборудования

- Общий план развития компьютера

Какой из методов является примером криптографической защиты информации?

- Шифрование данных

- Дефрагментация диска

- Обновление программного обеспечения

- Виртуализация серверов

Что представляет собой вредоносное программное обеспечение?

- Программа, предназначенная для защиты данных

- Программа, предназначенная для ускорения работы системы

- Программа, наносящая вред или нарушающая работу системы

- Программа для резервного копирования данных

Что такое фишинг?

- Метод защиты информации

- Обновление программного обеспечения

- Попытка получения конфиденциальной информации посредством мошенничества

- Тип вредоносного ПО

Какая из нижеперечисленных мер относится к технической защите информации?

- Обучение сотрудников

- Регулярные аудиты

- Контроль доступа

- Использование фаерволла и антивирусных программ

Что такое DoS-атака?

- Атака на физическую инфраструктуру

- Обнаружение уязвимостей

- Установка антивируса

- Отказ в обслуживании, блокировка ресурсов для пользователей

Какой вид атаки предполагает использование уязвимостей программного обеспечения?

- Фишинг

- Социальная инженерия

- Эксплойт-атака

- Перехват данных

Что такое резервное копирование данных?

- Создание копий данных для восстановления в случае потери

- Удаление старых данных

- Обновление программного обеспечения

- Шифрование данных

Что такое двухфакторная аутентификация?

- Использование двух паролей

- Использование пароля и биометрии

- Требует два независимых метода подтверждения личности

- Обязательное подключение к дополнительному серверу

Какие из перечисленных методов относятся к обнаружению вторжений?

- Шифрование данных

- Логи безопасности

- Фаерволл

- Инструменты IDS/IPS

Что такое шифрование симметричным ключом?

- Использование разных ключей для шифрации и дешифрации

- Шифрование с публичным и приватным ключом

- Использование одного общего ключа для шифрации и расшифровки

- Использование одного ключа для обеих операций

Что подразумевается под понятием «уязвимость» в информационной безопасности?

- Настойчивость системы

- Ненадежность функций системы

- Проявление недостатков, которые могут быть использованы злоумышленниками

- Эффективность защиты

Что такое антивирусное программное обеспечение?

- Эффективная защита сети

- Программа для восстановления данных

- Программа, предназначенная для обнаружения и удаления вредоносных программ

- Средство шифрования данных

Что из перечисленного является примером социаль engineering атаки?

- Перехват сетевых пакетов

- Эксплойт уязвимости ПО

- Фишинг по email

- Обман сотрудников для получения конфиденциальной информации

Что такое VPN?

- Внутренний протокол безопасности

- Группа виртуальных серверов

- Макирование сети

- Технология для создания защищенного канала через публиковую сеть

Что включает в себя управление инцидентами информационной безопасности?

- Обработка и расследование инцидентов безопасности

- Обновление программного обеспечения

- Обучение сотрудников

- Контроль доступа

Какая из мер относится к административным средствам защиты информации?

- Использование антивирусных программ

- Обучение персонала

- Шифрование данных

- Разработка правил и процедур безопасности

Что такое криптографическая хэш-функция?

- Процесс шифрования данных

- Процесс восстановления данных

- Функция, создающая уникальный код из данных

- Функция, преобразующая входные данные в фиксированную длину, обеспечивает целостность

Что такое двунаправленная защита в информационной безопасности?

- Защита только данных отправителя

- Защита только данных получателя

- Защита данных с двух сторон при их передаче

- Обеспечение безопасности как отправителя, так и получателя

Анна

Исследования ученых о взаимосвязи ума и красоты говорят о том, что умные люди – красивые!

Представленная информация была полезной?

ДА

86.85%

НЕТ

13.15%

Проголосовало: 251

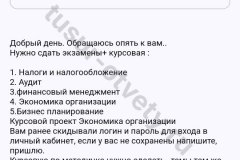

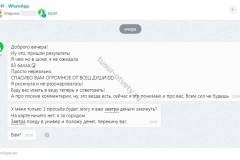

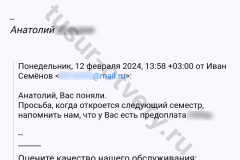

или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.

Здравствуйте, меня интересуют примерные тесты по биотехническим технологиям

Инга, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Здравствуйте! Нужно сдать сессию под ключ ТУСУР

Валерия, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Здравствуйте! ВКР ТУСУР выполняете?

Дмитрий, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Отчет по Ознакомительная практика ТУСУР 2 семестр электроэнергетика и электротехника

Кристина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Преддипломная практика | П.В | Производственная практика ТУСУР по направлению 20.03.01 Техносферная безопасность.__2. Научно-исследовательская работа | П.В | Производственная практика

Анна, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Учебная практика. Дистанционное обучение в колледже ТУСУР. Торговое дело 1 семестр

Владимир, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

сдать вступительный экзамены , на менеджер в энергетике, ТУСУР

Иван, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Технологическая (проектно-технологическая) практика | П.В | Производственная практика / институт ВТУ ТУСУР факультет Техносферная безопасность профиль Пожарная безопасность

Оксана, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Подскажите, пожалуйста, сколько будет стоить закрыть предмет на 2 курсе ТУСУР, просто тесты?

Андрей, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Колледж ТУСУР специальность Оператор диспетчерской службы.__Онлайн тесты за 1 семестр и отчет об учебной практике ПМ.01, 02, 03

Екатерина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Анатомия 1 курс 2 семестр в ТУСУР

Юлия, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

«Системы обеспечения производственной безопасности» для ТУСУР__Курсовая на одну из тем.

Дарья, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Сессию дистанционно в ТУСУР

Ангелина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Здравствуйте, нужна помощь по сдаче вступительных тестов ТУСУР русский,информационные технологии,математика (инженерно-технический профиль)

Кирилл, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Ответы на вступительные экзамены в ТУСУР

Артём, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!