- Что является основной целью защиты информации?

- Какой из перечисленных методов относится к криптографической защите информации?

- Что понимается под термином «антивирусная защита»?

- Что такое аутентификация пользователя?

- Каким образом обеспечивается физическая безопасность информационных систем?

- Что такое «многофакторная аутентификация»?

- Что означает термин «информационная безопасность»?

- Что такое «шифрование данных»?

- Для чего используют системы обнаружения вторжений (IDS)?

- Что из перечисленного является примером политики информационной безопасности?

- Что такое «резервное копирование»?

- Что обозначает термин «конфиденциальность информации»?

- Какая мера относится к логической защите информации?

- Что означает термин «протокол HTTPS»?

- Что относится к основным угрозам информационной безопасности?

- Какой из перечисленных документов является важной частью системы защиты информации?

- Что такое «физическая защита» информационных систем?

- Что отмечается как важный аспект защиты персональных данных?

- Что рекомендуется делать для предотвращения утечки информации?

- Что означает термин «конфиденциальность» в контексте защиты информации?

- Какой из следующих методов не относится к средствам криптографической защиты?

- Что такое аутентификация пользователя?

- Что из перечисленного является показателем целостности информации?

- Каким термином обозначается процесс обнаружения и реагирования на инциденты информационной безопасности?

- Что подразумевает под собой понятие «защита границ сети»?

- Как называется технология, которая использует множество различных способов защиты информации?

- Что из перечисленного является примером средства технической защиты информации?

- Что означает термин «риск» в контексте информационной безопасности?

- Что подразумевается под понятием «протоколы безопасности»?

- Что относится к понятию «план восстановления после инцидента»?

- Что из перечисленного следует делать для обеспечения безопасности паролей?

- Что такое политика безопасности информации?

- Что является ключевым элементом системы защиты информации?

- Какая из технологий обеспечивает проверку подлинности пользователя с помощью цифровой подписи?

- Что представляет собой форма социальной инженерии, направленная на получение конфиденциальной информации?

- Что из перечисленного является примером угрозы внутреннего характера?

- Что такое «бэкап»?

- Какой из вариантов является примером требования к защите информации по стандарту ISO/IEC 27001?

- Что характеризует «инцидент информационной безопасности»?

- Для чего используют систему контроля доступа?

Что является основной целью защиты информации?

- Обеспечение доступности, целостности и конфиденциальности информации

- Повышение скорости передачи данных

- Уменьшение затрат на ИТ-инфраструктуру

- Обеспечение удобства для пользователей

Какой из перечисленных методов относится к криптографической защите информации?

- Шифрование

- Физическая защита серверов

- Автоматическая архивация данных

- Разделение доступа

Что понимается под термином «антивирусная защита»?

- Обнаружение и устранение вредоносных программ

- Блокировка доступа к сайтам с нежелательным контентом

- Шифрование данных на жестком диске

- Обеспечение высокой скорости интернет-соединения

Что такое аутентификация пользователя?

- Процесс подтверждения личности пользователя

- Процесс передачи данных по сети

- Процесс резервного копирования информации

- Процесс очистки данных от вирусов

Каким образом обеспечивается физическая безопасность информационных систем?

- Ограничением доступа к оборудованию и объектам инфраструктуры

- Использованием антивирусных программ

- Шифрованием данных

- Настройкой программного обеспечения

Что такое «многофакторная аутентификация»?

- Использование двух или более методов подтверждения личности

- Простое ввод пароля

- Загрузка антивирусной программы

- Обновление программного обеспечения

Что означает термин «информационная безопасность»?

- Защита информации и информационных систем от несанкционированного доступа и повреждения

- Ускорение работы компьютерных сетей

- Обеспечение бесплатного доступа к информации

- Разработка новых информационных технологий

Что такое «шифрование данных»?

- Процесс превращения данных в нечитаемый вид с помощью специальных алгоритмов

- Удаление данных с жесткого диска

- Передача данных по защищённым каналам

- Копирование данных на сторонние носители

Для чего используют системы обнаружения вторжений (IDS)?

- Для выявления попыток несанкционированного доступа или атак

- Для автоматической очистки вирусов

- Для резервного копирования данных

- Для ускорения передачи данных

Что из перечисленного является примером политики информационной безопасности?

- Правила и процедуры по обеспечению безопасности информации

- Использование устаревшего программного обеспечения

- Общие инструкции по работе с компьютером

- Ограничение доступа в интернет

Что такое «резервное копирование»?

- Создание копий данных для восстановления после повреждения или утраты

- Удаление старых данных из системы

- Обновление программного обеспечения

- Шифрование данных для безопасности

Что обозначает термин «конфиденциальность информации»?

- Обеспечение секретности и недоступности информации для несанкционированных лиц

- Обеспечение высокой скорости работы системы

- Снижение затрат на информационные технологии

- Обеспечение автоматического обновления программного обеспечения

Какая мера относится к логической защите информации?

- Настройка паролей и прав доступа

- Установка охранных систем на входе в офис

- Камеры видеонаблюдения

- Физическое ограждение серверного помещения

Что означает термин «протокол HTTPS»?

- Протокол защищенной передачи данных в интернете

- Протокол обмена файлами

- Протокол для удаленного доступа к компьютеру

- Протокол электронной почты

Что относится к основным угрозам информационной безопасности?

- Вирусы, неправомерный доступ, утечка данных

- Обновление программного обеспечения

- Установка антивирусных программ

- Обучение сотрудников

Какой из перечисленных документов является важной частью системы защиты информации?

- Политика информационной безопасности

- Инструкции по эксплуатации компьютера

- План работы отдела

- Протокол собрания

Что такое «физическая защита» информационных систем?

- Меры по защите оборудования и объектов инфраструктуры

- Настройка программных фильтров

- Обучение сотрудников

- Установка антивирусных программ

Что отмечается как важный аспект защиты персональных данных?

- Соответствие законодательству и соблюдение правил обработки данных

- Использование публичных сетей

- Обеспечение высокой скорости доступа

- Установка программ для массовой рассылки

Что рекомендуется делать для предотвращения утечки информации?

- Шифрование, ограничение доступа и аудит действий пользователей

- Разглашение паролей коллегам

- Запуск неофициальных программ

- Общение по электронной почте без защиты

Что означает термин «конфиденциальность» в контексте защиты информации?

- Доступность информации для всех пользователей

- Защита информации от несанкционированного доступа и раскрытия

- Обеспечение целостности данных

- Автоматическая обработка данных

Ответ: Защита информации от несанкционированного доступа и раскрытия

Какой из следующих методов не относится к средствам криптографической защиты?

- Шифрование

- Обратная связь

- Цифровая подпись

- Хэширование

Ответ: Обратная связь

Что такое аутентификация пользователя?

- Процесс проверки подлинности пользователя

- Добавление новой информации в базу данных

- Установка прав доступа

- Шифрование данных

Ответ: Процесс проверки подлинности пользователя

Что из перечисленного является показателем целостности информации?

- Отсутствие несанкционированных изменений

- Доступность для пользователей

- Конфиденциальность

- Быстрая обработка данных

Ответ: Отсутствие несанкционированных изменений

Каким термином обозначается процесс обнаружения и реагирования на инциденты информационной безопасности?

- Контроль доступа

- Мониторинг

- Инцидент-менеджмент

- Шифрование

Ответ: Инцидент-менеджмент

Что подразумевает под собой понятие «защита границ сети»?

- Фильтрация входящего и исходящего трафика

- Обеспечение резервного копирования данных

- Обновление программного обеспечения

- Использование антивирусных программ

Ответ: Фильтрация входящего и исходящего трафика

Как называется технология, которая использует множество различных способов защиты информации?

- Многоуровневая защита

- Аналитическая защита

- Идентификационная защита

- Фильтрационная защита

Ответ: Многоуровневая защита

Что из перечисленного является примером средства технической защиты информации?

- Политика безопасности

- Шифрование данных

- Обучение сотрудников

- Разработка процедур реагирования на инциденты

Ответ: Шифрование данных

Что означает термин «риск» в контексте информационной безопасности?

- Возможность утраты данных

- Возможность возникновения угроз или уязвимостей

- Повреждение оборудования

- Потеря электричества

Ответ: Возможность возникновения угроз или уязвимостей

Что подразумевается под понятием «протоколы безопасности»?

- Множество правил и методов обеспечения защиты данных в коммуникациях

- Программы для шифрования сообщений

- Аппаратные средства защиты

- Обучающие курсы по информационной безопасности

Ответ: Множество правил и методов обеспечения защиты данных в коммуникациях

Что относится к понятию «план восстановления после инцидента»?

- Стратегия восстановления работы системы после нарушения безопасности

- Процедура резервного копирования данных

- Настройка межсетевого экрана

- Обучение сотрудников

Ответ: Стратегия восстановления работы системы после нарушения безопасности

Что из перечисленного следует делать для обеспечения безопасности паролей?

- Использовать простые и короткие пароли

- Использовать сложные и уникальные пароли

- Использовать одинаковые пароли на всех сервисах

- Обнаруживать пароли в открытом виде в сети

Ответ: Использовать сложные и уникальные пароли

Что такое политика безопасности информации?

- Комплекс правил и процедур по обеспечению защиты информации

- Инструкции по работе с компьютерами

- Обучающие материалы для пользователей

- Инструкции по эксплуатации оборудования

Ответ: Комплекс правил и процедур по обеспечению защиты информации

Что является ключевым элементом системы защиты информации?

- Ключи шифрования

- Уровень доступа

- Аутентификация и авторизация

- Зеркалирование данных

Ответ: Аутентификация и авторизация

Какая из технологий обеспечивает проверку подлинности пользователя с помощью цифровой подписи?

- Шифрование

- Цифровая подпись

- Сертификаты

- Инфраструктура открытого ключа (PKI)

Ответ: Цифровая подпись

Что представляет собой форма социальной инженерии, направленная на получение конфиденциальной информации?

- Фишинг

- Малварь

- Фаервол

- Антивирус

Ответ: Фишинг

Что из перечисленного является примером угрозы внутреннего характера?

- Вредоносное ПО, внедряемое внешней стороной

- Несанкционированный доступ сотрудника

- Атаки с внешней сети

- Физическое повреждение оборудования

Ответ: Несанкционированный доступ сотрудника

Что такое «бэкап»?

- Резервная копия данных

- Набор антивирусных средств

- Инструмент для шифрования

- Метод аутентификации

Ответ: Резервная копия данных

Какой из вариантов является примером требования к защите информации по стандарту ISO/IEC 27001?

- Обеспечение конфиденциальности, целостности и доступности

- Только автоматическая обработка данных

- Обеспечение скорости передачи данных

- Сокращение затрат на информационные системы

Ответ: Обеспечение конфиденциальности, целостности и доступности

Что характеризует «инцидент информационной безопасности»?

- Любое событие, нарушающее безопасность информации или ее правила

- Успешное завершение проекта

- Обновление программного обеспечения

- Проведение обучения сотрудников

Ответ: Любое событие, нарушающее безопасность информации или ее правила

Для чего используют систему контроля доступа?

- Ограничение и управление правами пользователей

- Шифрование сообщений

- Регистрация посещений

- Обучение сотрудников

Ответ: Ограничение и управление правами пользователей

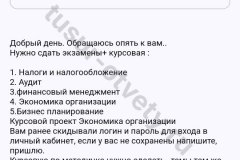

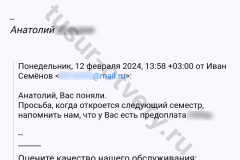

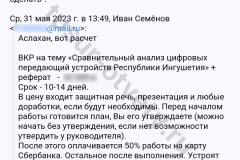

или напишите нам прямо сейчас:

Здравствуйте, меня интересуют примерные тесты по биотехническим технологиям

Инга, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

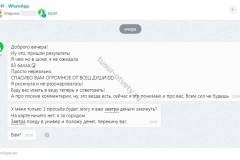

Здравствуйте! Нужно сдать сессию под ключ ТУСУР

Валерия, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Здравствуйте! ВКР ТУСУР выполняете?

Дмитрий, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Отчет по Ознакомительная практика ТУСУР 2 семестр электроэнергетика и электротехника

Кристина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Преддипломная практика | П.В | Производственная практика ТУСУР по направлению 20.03.01 Техносферная безопасность.__2. Научно-исследовательская работа | П.В | Производственная практика

Анна, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Учебная практика. Дистанционное обучение в колледже ТУСУР. Торговое дело 1 семестр

Владимир, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

сдать вступительный экзамены , на менеджер в энергетике, ТУСУР

Иван, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Технологическая (проектно-технологическая) практика | П.В | Производственная практика / институт ВТУ ТУСУР факультет Техносферная безопасность профиль Пожарная безопасность

Оксана, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Подскажите, пожалуйста, сколько будет стоить закрыть предмет на 2 курсе ТУСУР, просто тесты?

Андрей, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Колледж ТУСУР специальность Оператор диспетчерской службы.__Онлайн тесты за 1 семестр и отчет об учебной практике ПМ.01, 02, 03

Екатерина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Анатомия 1 курс 2 семестр в ТУСУР

Юлия, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

«Системы обеспечения производственной безопасности» для ТУСУР__Курсовая на одну из тем.

Дарья, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Сессию дистанционно в ТУСУР

Ангелина, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Здравствуйте, нужна помощь по сдаче вступительных тестов ТУСУР русский,информационные технологии,математика (инженерно-технический профиль)

Кирилл, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!

Ответы на вступительные экзамены в ТУСУР

Артём, здравствуйте! Поможем с подготовкой материалов для Вашего учебного проекта. Прошу Вас прислать подробное задание (методичка, заданий от кафедры, бланки, комментарии — всё, что есть) на почту 3227505@mail.ru. Я посмотрю и напишу Вам ответ на почту в самые сжатые сроки. Спасибо!